![]()

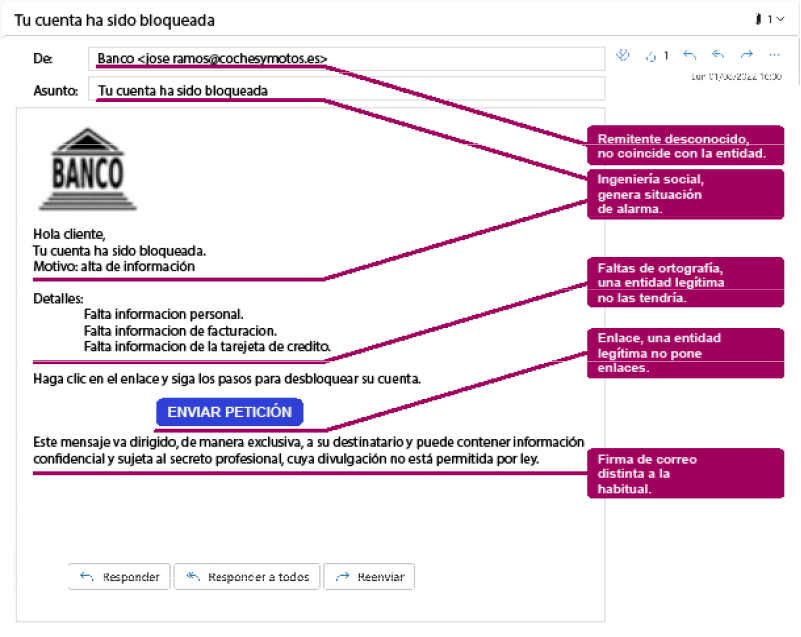

LOS CORREOS ELECTRÓNICOS FRAUDULENTOS suelen contar con varias características que permiten su detección. A continuación, se analiza un ejemplo de correo electrónico fraudulento:

Remitente: Comprobar siempre la dirección de correo del REMITENTE. Los ciberdelincuentes suelen utilizar cuentas de correo falsas o de otros usuarios a los que han hackeado para enviar los correos fraudulentos.

Ingeniería social: pretende generar un sentimiento de ALERTA o URGENCIA e instar al usuario a que realice una determinada acción, de forma inmediata.

APRENDE Comunicación impersonal: el correo se refiere al destinatario como usuario, cliente, etc. Las entidades legítimas en las comunicaciones suelen utilizar el nombre y apellidos del destinatario.

Adjuntos: Cualquier documento ADJUNTO en un correo electrónico debe ser una señal de alerta. Especial atención a extensiones: .exe, .vbs, .docm, .xlsm, .pptm, .zip o .rar. Escanéalos con el antivirus antes de abrir.

Enlaces falsos: Siempre verificar que sea ENLACE SEGURO a un sitio https: y que el dominio sea reconocido y bien escrito, (por ejemplo: uned.ac.cr y uned.cr. son dominios conocidos). Antes de abrir un ENLACE O IMAGEN en un correo hay que comprobar cuál es su destino, para ello sitúa el ratón encima y se mostrará el destino real del vínculo; en caso de utilizar un dispositivo móvil, se debe copiar el enlace y pegarlo en un bloc de notas para comprobar cuál es el verdadero enlace.

Finalmente, si aún hay dudas del correo, imagen o enlace, es preferible eliminarlo.

Facebook

Facebook